製造業のDX、デジタル化にともなって懸念が高まるセキュリティ。特に、これまでクローズド環境で心配ないと言われていた工場、製造現場のOT領域を対象としたサイバー攻撃が年々増加し、いかにOTセキュリティを確保するかが近年のトレンドとなっています。

PLCをはじめ、OT領域へ多種多様な機器を供給し、世界のものづくりの正常稼働を支えているオムロン。現在のOTセキュリティをどう捉え、どのような対策を進めているのか。オムロン インダストリアルオートメーションビジネスカンパニー 商品事業本部 コントローラ事業部 第2開発部 部長の小野 彰男 氏に話を聞きました。

被害者かつ加害者にもなり得るサイバー攻撃の脅威

ーーOTセキュリティの重要性が叫ばれています。

製造業におけるセキュリティは世界的な課題となっていて、サイバー攻撃の対象はITからOTへと拡大し、制御システムにもITと同じレベルのセキュリティが求められる時代になっています。

2010年にイランの核施設を狙ったStuxnetをはじめ、PLCにおけるセキュリティ脅威も増加し、2023年にはアメリカの水道局が管理するPLCがサイバー攻撃されるというインシデントが発生しました。そうしたことから、日本でも半導体装置をはじめ多くの装置メーカーからPLCのセキュリティ対応を求められるようになっています。

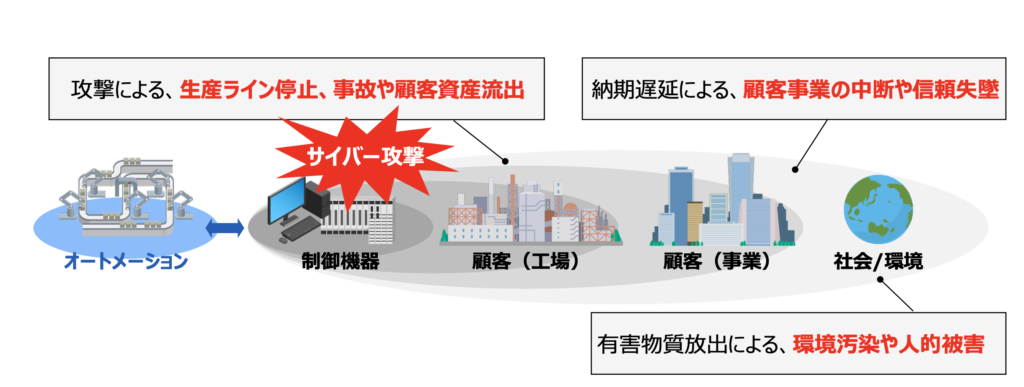

また、製造業に対するサイバー攻撃で恐ろしいのは、本来は攻撃をされて罪もない被害者であるはずの企業が、一方で取引先や従業員に対して悪影響を及ぼし、加害者になってしまうことです。お客様は自身の装置・ラインを守ることはもちろんのこと、自身が踏み台となって他者をサイバー攻撃することも避けるため、セキュリティの強化が必要となっています。

ツール普及などで安易にサイバー攻撃が可能に

ーーなぜここまで攻撃が増えているのでしょう?

ひとつは、サイバー攻撃を実行できるツールが世の中に出回るようになり、知識のない者でもそれを入手すれば容易に攻撃できるようになったのは大きいと思います。以前は高度な専門知識がある人でないとできなかったものが、ツールによってその敷居が下がり、人数が増えたこともあるのではないでしょうか。

またサイバーセキュリティの専門企業が、脅威や脆弱性の詳細を自社調査として広く公開していたりします。自社の技術的優位性を示すことと、セキュリティに対する警告のためにやっていることですが、そうした情報が攻撃のきっかけになることもあります。

こうしたことから、EUのEUサイバーレジリエンス法、中国のGB40050、国際規格であるIECによるIEC62443、半導体業界団体のSEMI E188など、世界各国や業界がOTに関するサイバーセキュリティを強化する法規制を強化しています。

年々高まる脅威の高度化・複雑化・巧妙化

ーーオムロンのサイバーセキュリティへの取り組みについて

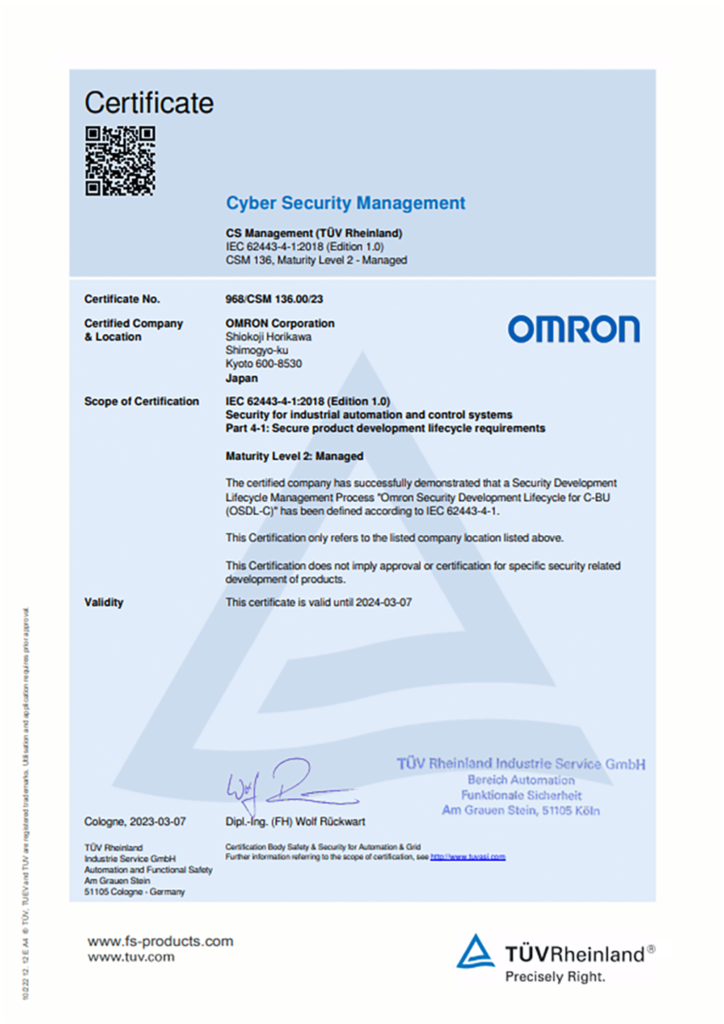

当社は、IEC62443 4-1 ML2を取得し、セキュア開発プロセスに則って製品開発を行い、PLCに対してもセキュリティ強化の取り組みを続けてきました。

しかしサイバー攻撃が激しく巧妙になるなかで、ホワイトハッカーと技術的な議論をしながらより深く調査していくと、想定していた以上に脅威は高度化・複雑化していることが分かりました。

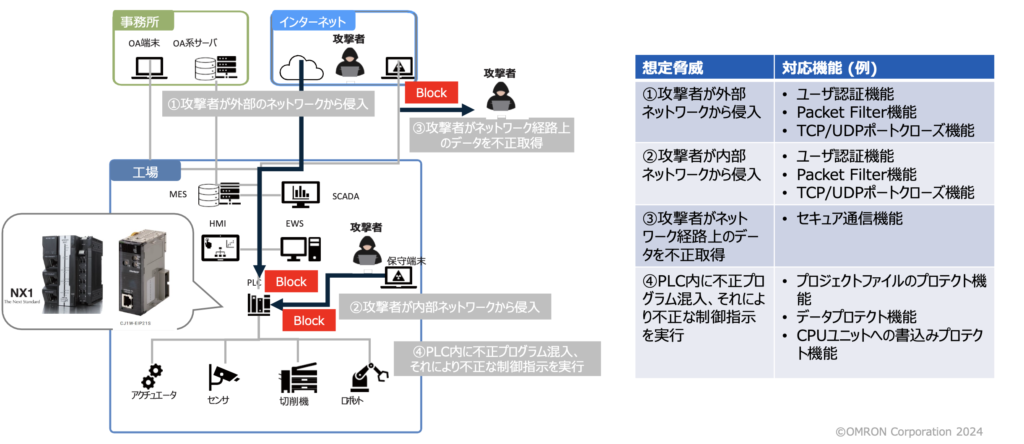

例えば、サイバー攻撃というと工場の外から侵入してくるパターンを想像しますが、工場の中にも攻撃者は入り込み、現場でデータを取ったり、PLCに不正プログラムを仕込んだり、ノウハウを盗もうとしたり、産業スパイのようなことが行われていたりもします。

結果として、お客様の生産現場で必要とされるセキュリティレベルを実現できておらず、ホワイトハッカーからも「オムロンはセキュリティ問題を理解していない!」と厳しい指摘を受けるなど、お客様の実際の現場で発生するセキュリティの脅威を痛感し、改めて対策を進めてきました。

NJ/NXはじめ、全PLCのセキュリティ機能を強化

ーー実際にどのような対策を進めていますか

お客様のものづくりとビジネスを守るため、PLCレベルでサイバー攻撃をブロックするよう全PLCのセキュリティを強化しました。

主力のNJ/NXシリーズについて、56種類の製品改善を行いました。通信回線の盗聴対策として暗号化、不正接続対策としてユーザ認証など、セキュリティを強化する様々な機能を搭載し、ホワイトハッカーも満足する高いレベルのセキュリティを実現しました。

一般的にPLCが採用しているマイコンは、パソコンのCPUと比べて非力で、セキュリティ機能を搭載する余裕もありません。そのなかでセキュリティ付加処理が制御性能を落とさないようにすることにとても苦労しました。特にNX1など比較的安価なPLCはさらに大変でした。

ーー全PLCに対策とは徹底していますね

当社のPLCラインナップにはNJ/NXシリーズだけでなく、CJシリーズもあります。CJシリーズは2008年の発売で、現在はローエンドの普及モデルに位置する製品ですが、今も世界中のお客様に使っていただいています。

製造業のお客様ではいったん導入した装置を20年以上稼働させるなんてことはザラにあります。社内に部品在庫を持ち、保守・メンテナンスをしながら長く使い続けるのが一般的です。

NJ/NXはもちろん、CJシリーズを組み込んだ装置・ラインが世界中で稼働しています。そうした装置やラインが脅威にさらされてはならず、早急に対策が必要だと考え、今回、主力のNJ/NXだけでなく、CJシリーズにも範囲を広げ、オムロンの全PLCラインナップすべてでセキュリティを強化しました。

普及モデルのCJシリーズはイチから再設計

ーーCJシリーズへの対策はさらに難しかったのでは?

CJシリーズを設計した2008年当時は、工場内はクローズドな環境で、セキュリティの重要性はそこまで重要視されておらず、セキュリティに対応した設計にはなっていませんでした。そのため、そのままのアーキテクチャではセキュリティを強化するのは不可能で、当時採用したマイコンは古く、性能も断然低いものでした。そこで私たちは、セキュリティを強化するためには、もう一度、アーキテクチャをイチから設計し直す必要があるという判断に至りました。

ーー再設計とは大きな決断です

15年以上前に設計したPLCであっても、お客様は今でもそのCJシリーズを使い続けています。たとえ古い装置でもセキュリティの穴が空いていることに変わりはなく、新しいものに対応していかないと、サイバー攻撃を受けて、自社のものづくりやビジネスだけでなく、踏み台となって他者にも被害を拡大させてしまいます。お客様のものづくりを守ることはオムロンの使命であり、アーキテクチャの再設計を決めました。

再設計の結果、アーキテクチャを一新したEthernet通信ユニット「CJ1W-EIP21S」を新たに開発しました。これまでのEthernet通信ユニットと入れ替えることで、CJシリーズでも強化されたセキュリティを導入でき、お客様のものづくりを守ることを可能にしました。

これによりNJ/NXシリーズ56機種と同様に、CJシリーズ19機種すべてで中国のセキュリティ認証を得ることができました。

お客様と一緒にものづくりとビジネスを守る

ーー今後に向けて

セキュリティに終わりはありません。サイバー攻撃の相手側は進化し、今後もどんどんと脅威は増していきます。それにともなって法令や規格も更新されていきます。これに対応するためには、最新のセキュリティに早く対応し、お客様と一緒にセキュリティ強化に取り組んでいくことが大事です。今回、一番重要なPLCのセキュリティに取り組み、今はEthernetポートを持つ機器、例えばHMIなどの対応を進めています。

制御システムのセキュリティ強化に本腰を入れて取り組んだ結果、いまではホワイトハッカーをはじめ、多くのセキュリティの専門家やお客様と技術交流できるようになり、セキュリティのレベルも高めることができています。今後もNJ/NXシリーズ、CJシリーズともにセキュリティの脅威と戦い、進化させ、お客様のものづくりとビジネスを守るコントローラとして供給を続けていきます。